- تاریخ ارسال :

- بازدید : 102

هر بار كه شما به سرور مورد نظر مراجعه مي كنيد(يعني يک صفحه از وب سايتي را كه روي آن سرور قرار دارد باز كنيد)يا به عبارت ديگر هر بار كه مرورگر شما در خواست يك صفحه از سرور مورد نظر مي كند اين پيغام را به آن سرور باز مي گرداند.

- تاریخ ارسال :

- بازدید : 97

در نرم افزار فتوشاپ تعدای میان بر وجود دارد كه این كلیدهای میان بر علاوه بر این كه سرعت ما را برای تمام كردن پروژه های خود بسیار زیاد می كند بلكه باعث این می شود كه ما زمان كمتری صرف اتمام كارهای خود كنیم.

توجه داشته باشید قسمت هایی که با رنگ قرمز مشخص شده اند، کلیدهایی هستند که به طور ترکیبی با کلید Ctrl استفاده می شوند. به عنوان مثال اگر کلید T را بزنید ابزار Type در فتوشاپ فعال می شود، ولی اگر Ctrl+T را بزنید Transform که با رنگ قرمز هم مشخص شده فعال خواهد شد. کلیدهای میانبری که بیشتر از دو کلید در آن ها بوده در انتهای تصویر به صورت جداگانه آورده شده اند.

- تاریخ ارسال :

- بازدید : 96

نوژن اعتضادالسلطنه - «قابلیت انتشار در صدهزار دستگاه غیر از اهداف تعیینشده، علت اصلی ناکامی بدافزار «استاکسنت» بود».

این بخشی از نظرات «کیم زتر»، نویسنده کتاب «شمارش معکوس تا روز صفر» بود که در مدت کوتاه انتشارش در آمریکا بازخوردهای فراوانی در محافل مطبوعاتی و پژوهشی آمریکا داشته است، بهطوری که «دیوید ایگناتیوس» سرمقالهنویس معروف «واشنگتنپست» گزارشهای اخیر خود درباره برنامه هستهای ایران را با استناد به دادههای آن کتاب تنظیم کرده است.

«کیم زتر»، خبرنگار آزاد آمریکایی که کارهایش در نشریات مختلفی از جمله «لسآنجلستایمز» و «سن خوزه دیترویت فری پرس» منتشر شدهاند در گفتوگو با «شرق» از بخشی از اطلاعات خود درباره چگونگی و زمان طراحی بدافزار «استاکسنت» و نواقص موجود در این بدافزار و نحوه عملکرد آن گفت بدافزاری که روزی قرار بود تاسیسات نطنز را با هزینهای کم برای طراحانش نابود کند، اما در اجرای ماموریت خود ناکام ماند.

• آمریکا چه زمانی برای ساخت بدافزار «استاکسنت» برنامهریزی کرد؟

من در کتاب خود نشان دادهام که برنامهریزی رسمی برای تولید و توسعه بدافزار «استاکسنت» و حمله توسط آن در سال ٢٠٠٦ آغاز شد. با این حال، احتمالا پیشرفت تحقیقات بر روی سیستم «زیمنس» و نوع کارکرد دستگاههای مرتبط با آن برای شناسایی کدها بهمنظور انجام حمله، مدتها پیش از این تاریخ و شاید از اوایل سالهای ٢٠٠١ یا ٢٠٠٢ میلادی آغاز شده بود.

• دولت آمریکا چگونه به این نتیجه رسید که باید «استاکسنت» را تولید کند؟ آیا این موضوع زمانی روی داد که آمریکاییها متوجه شدند نمیتوانند از طریق حمله نظامی روند پیشرفت برنامه هستهای ایران را متوقف کنند؟

بله، زمانی که آمریکاییها به این نتیجه رسیدند که حمله نظامی هوایی احتمالا نهتنها باعث نابودی برنامه هستهای ایران نخواهد شد، بلکه مشکلات عدیدهتری از جمله آغاز یک جنگ تمامعیار با ایران را به وجود خواهد آورد، به فکر ساخت بدافزار «استاکسنت» افتادند. واقعیت آن است که آمریکا خواستار جلوگیری از وقوع منازعه نظامی با ایران بوده است. به همین دلیل، بدافزار «استاکسنت» بدیل خوبی بود، چراکه میتوانست روند برنامه هستهای ایران را به عقب بازگرداند. با این حال، مبنای کار بر انجام عملیات از طریقی مخفیانه بود تا شناسایی و ردیابی آن دشوار باشد.

• گزینه جایگزین دیگر آمریکاییها به جای کاربرد «استاکسنت» علیه تاسیسات هستهای ایران چه بود؟

بدیلها، حمله نظامی هوایی، تحریم بیشتر و دیپلماسی بود.

همه این گزینهها مطرح شده بودند، با این حال، گزینه حمله نظامی هوایی پیش از آنکه «استاکسنت» مطرح شود بررسی شده بود و تصمیمگیرندگان آمریکایی به این نتیجه رسیدند که گزینهای شکست خورده است و نمیتواند آنان را به هدف مدنظرشان، یعنی توقف برنامه غنیسازی اورانیوم ایران برساند. در نتیجه، توسعه برنامه ساخت و کاربرد بدافزار «استاکسنت» گزینهای بهتر به نظر میرسید.

• آیا شما به اطلاعات تازهای درباره چگونگی ترور دانشمندان هستهای ایران دسترسی داشتید؟

خیر، بهجز آنچه در کتابم گفتهام که جزییات تازهای دربر ندارد.

• آیا اطلاعاتی دقیق از چگونگی همکاری میان آمریکا و رژیم اسراییل برای تولید و کاربرد بدافزار «استاکسنت» در اختیار دارید؟

طبق اطلاعاتی که به آنها دسترسی پیدا کردم، نقشه تولید بدافزار و استفاده از آن با رهبری و مدیریت آمریکاییها و در همکاری با رژیم اسراییل بود. این همکاری درباره چگونگی کدگذاری بدافزار و همچنین چگونگی واردکردن آن به سیستمهای رایانهای در ایران بود.

• آمریکاییها درباره میزان آسیبرسانی بدافزار «استاکسنت» به تاسیسات هستهای ایران چه ارزیابیای داشتند؟

نخست باید توجه داشت که استاکسنت تاسیسات غنیسازی اورانیوم نطنز را هدف حمله قرار داده بود. البته در این بین برخی از رایانهها و دستگاهها در نیروگاه «بوشهر» نیز مورد حمله قرار گرفتند که آسیبی به آنها وارد نشد.

• ادعاهای مطرحشده از سوی «ادوارد اسنودن»، پیمانکار پیشین دستگاه امنیت ملی آمریکا را تا چه میزان موثق میدانید؟

تنها ادعایی که از «اسنودن» درباره «استاکسنت» خواندهام، درباره همکاری آمریکا و رژیم اسراییل بود. خب، واقعیت آن است که این موضوع در گزارش روزنامه «نیویورکتایمز» نیز منتشر شده بود. واقعا برایم نامشخص است که آیا اسنودن برپایه اطلاعات و دادههای مستقل خود درباره «استاکسنت» اظهارنظر کرده یا آنکه صرفا به خواندن مقاله نیویورکتایمز اکتفا کرده است.

• پس از شناسایی حمله انجامشده توسط «استاکسنت» عملیات مخفیانه مدنظر آمریکاییها و اسراییلیها ناکام ماند. طبق ارزیابیهای شما نقص اصلی این بدافزار چه بود؟

سازوکار انتشار بدافزار «استاکسنت» نقص اصلی آن بدافزار بود که در نهایت نیز سبب شد به دام بیفتد. سازوکار «استاکسنت» بهگونهای طراحی شده بود که به آن بدافزار اجازه میداد در صدها هزار دستگاه وارد شده و منتشر شود. دستگاههایی که لزوما هیچکدام آنها هدف اصلی بدافزار نبودند. همین موضوع ضرب خطا و احتمال شناسایی آن بدافزار را افزایش داد و سبب شد تا از سوی طرف ایرانی مورد شناسایی قرار گیرد. البته بدافزار «استاکسنت» باعث شد تا آسیبهایی به دستگاههای فعال ایران در تاسیسات هستهای وارد شود با این حال، آسیبها تنها به برخی از دستگاهها وارد شدند. ما در اینباره اطلاعات دقیقی نداریم. قدر مسلم میتوانم با قطعیت بگویم نقصهایی در سیستم کدگذاری استاکسنت وجود داشته است.

-----------------------------------------------

ملکه عبری در نطنز

«استاکسنت»؛ محل تولد: آمریکا، محل فعالیت: نطنز: ماموریت: خرابکاری در غنیسازی اورانیوم. در کدهای این «کرم» مخرب کامپیوتری، واژه «گوآوا guava» وجود دارد؛ نام عبری گیاهی که نامش همان نام اصلی ملکه «استر» است؛ کسی که طبق روایات عبری، مانع قتلعام یهودیان در امپراتوری پارس شد.

۳۱تیر١٣٨٩ بود که شرکت «سیمانتک» در کالیفرنیا، از آلودگی برخی کامپیوترهای جهان به این کرم خبر داد. آنطور که در این گزارش آمده بود، حدود ۶۰درصد آلودگیهای جهان به این کرم کامپیوتری در ایران قرار دارد.

این کرم کامپیوتری ماموریت داشت تا با نفوذ در سیستم کنترلکننده سانتریفیوژهای نطنز، در کار آنها اخلال ایجاد کند. این ویروس به گونهای طراحی شده که با ورود به تجهیزات هستهای ایران، کنترل سانتریفیوژها را به دست آورده و اینگونه کار میکند که بهصورت ناگهانی در وضعیت چرخشهای دورانی سانتریفیوژها، اختلال پدید میآورد، بهگونهای که گاه سانتریفیوژها با سرعتی بیش از سرعت معمول و گاه با سرعتی بسیار کمتر از آن حرکت میکنند؛ موضوعی که مورد تایید سازمان اطلاعات و امنیت بینالمللی هم قرار گرفته است. ژانویه ٢٠١١ (دی١٣٨٩) روزنامه نیویورکتایمز در این مورد نوشته که «اسراییل استاکسنت را در مرکز اتمی دیمونا و بر روی سانتریفیوژهای مشابهی که ایران از آنها در تاسیسات غنیسازی اورانیوم نطنز استفاده میکند، با موفقیت آزمایش کرده بود.» همان سال بود که «صالحی» رییس وقت سازمان انرژی اتمی، گفته بود: «این کرم به سیستم اصلی ما در نیروگاه بوشهر وارد نشده است و پیشبینیهای لازم را برای مقابله با این ویروس از قبل انجام داده بودیم.» او افزوده بود: «این آلودگی به سیستم اصلی ما نرسیده و در برخی از رایانههای همراه شخصی کارکنان مشاهده شده. اقدامات لازم نیز در اینباره صورت گرفته، ولی سیستم اصلی ما پاک است.»

- تاریخ ارسال :

- بازدید : 108

- تاریخ ارسال :

- بازدید : 96

به نقل از زومیت :

تا به حال سئوال های زیادی در خصوص نحوه ی هک شدن کاخ سفید و افراد سیاسی مهم توسط هکرهای روسی مطرح شده که محققان امنیتی در FireEye پاسخ این سؤال را می دانند؛ طبق تحقیقات انجام شده این هکرها از اکسپلویت های خاص برای هک استفاده می کنند.

اکسپلویت در حقیقت، نفوذ بر اساس نتیجه گیری و گرفتن خروجی های حاصل از برنامه ها و ابزارها است. به عبارت دیگر اکسپلویت کدی برای سوء استفاده از حفره های امنیتی در برنامه های کاربردی سیستم عامل ها، هسته سیستم عامل ها، وب سرور و در کل نرم افزارهای موجود در یک شبکه یا کامپیوتر است. اکسپلویت ها می توانند با زبان های مختلف برنامه نویسی نوشته شوند و هدف آن ها استفاده و ایجاد دسترسی غیر مجاز، ایجاد حملات مختلف و یا اختلال در سیستم های کامپیوتری است.

۱۳ آوریل روز حمله گسترده هکرهای دولتی روسیه به کاخ سفید بود. اما این هکرها چگونه وارد فضای مجازی کاخ سفید شدند؟ حمله ی Zero Day یا حمله ی روز صفر یک حمله یا تهدید رایانه ای است که از آسیب پذیری در یک نرم افزار کاربردی که تا پیش از آن ناشناخته بوده است بهره جویی می کند؛ یعنی توسعه دهندگان برای رفع آسیب پذیری صفر روز فرصت داشته اند. پیش از آنکه توسعه دهنده ی نرم افزار هدف از آسیب پذیری آگاهی یابد، اکسپلویت صفرروزه توسط حمله کنندگان استفاده یا به اشتراک گذاشته می شود.

بر اساس گزارش محققان امنیتی در FireEye گروه هکرهای دولتی روسیه موسوم به APT28 با استفاده از اکسپلویت های کشف نشده روی فلش پلیر و ویندوز توانستند ۱۳ آوریل وارد سرورهای کاخ سفید شوند. درواقع حفره های کشف نشده که معمولا هکرها و نفوذکنندگان زودتر از کمپانی های سازنده به آن ها دست می یابند، عامل اصلی نحوه نفوذ به کاخ سفید اعلام شده است. این عملکرد همان حملات Zero day است.

کدهای نوشته شده توسط هکرهای APT28 به قدری ماهرانه طراحی شده که کمتر هکری می تواند بدون عملیات سازمان دهی شده و از قبل برنامه ریزی شده، چنین کاری کند. این گروه از سال ۲۰۰۷ توسط FireEye ردیابی شده و مشخص شده بدافزار نوشته شده توسط این گروه مختص جمع آوری اطلاعات از سایت های حکومتی و دولتی بوده است.

- تاریخ ارسال :

- بازدید : 107

به گزارش دریچه فناوری اطلاعات باشگاه خبرنگاران ؛ این شرکت با تولید بازی ای به نام "KumaWar"که به صورت سریالی عرضه می شود، اکثر وقایع مهم سیاسی و نظامی روز را به اصطلاح بازسازی کرده و به کاربران اجازه تجربه مستقیم واقعه مورد نظر (البته با قرائت خاص خود) را می دهد. شرکت Kuma درزمینه ایران هراسی و توهین به اسلام نیز سابقه طولانی دارد. قرار دادن مراحلی مربوط به آزادی گروگان ها در ایران ( Iran Hostage Rescue Mission ) و حمله به ایران (Assault on Iran ) نمونه های شاخصی از نگاه مغرضانه این شرکت به موضوع ایران و ترویج ایران هراسی است.

البته ساخت و تولید بازی تنها وظیفه تعریف شده این شرکت نیست و مأموریت جاسوسی از سایر کشورها نیز در دستور کار این شرکت قراردارد.

اعتراف یکی از جاسوس های اجیرشده این شرکت به نام "امیر میرزایی حکمتی" نیز دلیل محکمی بر این ادعاست.

وی در سال 1390 خود به اين موضوع اعتراف كرد که:"پس از اینکه در سال 2001 از دبیرستان فارغ التحصیل شدم، تصمیم گرفتم به نیروهای نظامی ایالات متحده آمریکا ملحق شوم. بعد از دیدن آموزش های اولیه، وقتی که متوجه شدند زبان فارسی و مقداری عربی بلدم، من را برای فراگیری آن ها به دانشگاه فرستادند. پس از یادگیری زبان، به عنوان تحلیلگر امنیتی با ارتش آمریکا همکاری خودم را آغاز کردم. سپس برای دارپا (Defense Advanced Research Projects Agency ) شرکت بازی سازی ( Kuma و BAE Systems ) مشغول به کار شدم.

با چنین اوصافی،دور از انتظار نبود که این شرکت یکبار دیگر کینه دیرینه خود نسبت به کشور ایران را نشان دهد و با ساخت دو بازی ضد ایرانی به تخریب چهره ایران و توهین به نيروهاي نظامي كشورمان بپردازد.

در سال 2014 ، شرکت Kuma دو بازی با نام های"واحد ببر وحده النمر" و "مسابقه شوالیه "سباق الفرسان" را به صورت سریالی و رایگان در فضای مجازی منتشر نمود که در هردوی آن ها به طور مستقیم به تخریب چهره ایران و اسلام می پرداختند.

واحد ببر

نکته: داستان این بازی ثبات و خط داستانی مشخصی ندارد و بیشتر قسمت های آن بر دو مبنای کلی نوشته شده اند:

2- تخریب چهره ایران و متحدان او .

از همین رو در این بازی با داستانی بسیار بی منطق طرف هستیم که به سختی می توان خط سیر ممتد و یک دستی را در آن یافت.

بازی با نمایش انفجاری تروریستی در یک کشتی باربری عربی در کانال سوئز آغاز می شود. پس از این انفجار اتحادیه عرب تشکیل جلسه فوری داده و کشورهای عضو برای رسیدگی به موضوع گرد هم می آیند.

بحران،از کشورهای عربی درخواست می کند تا با تشکیل یگانی ویژه موضوع حملات تروریستی را بررسی کنند.

با از بین رفتن نیروهای ائتلافی،سران کشورهای عربی تصمیم می گیرند تا تیمی زبده تر از میان برترین مبارزان کشورهای عضو اتحادیه عرب (سعید از مصر، نعیم از لبنان، ماهر از عربستان سعودی، مصطفی از فلسطین و الجزایری از الجزیره ) را گرد هم آورده و با تشکیل گروهی ویژه به نام "ببرعرب"، مبارزه با عوامل ترور را در دستور کار خود قرار دهند.

در اولین مأموریت، پس از شناسایی مکان فعالیت به اصطلاح تروریست ها،گروه عازم غزه در فلسطین شده و در آنجا با آن ها درگیر می شوند، اما یک بار دیگر عملیات با شکست مواجه شده و مجبور به عقب نشینی می شوند.

کمی بعد، واحدهای تجسس ائتلافی، رد تروریست ها را در سوریه شناسایی کرده و موقعیت آن ها را به گروه ببر گزارش می کنند.گروه، بلافاصله به آنجا اعزام شده و طی عملیاتی ضربتی موفق به کشف و نابودی مقدار زیادی مواد مخدر که درحال ترانزیت به فلسطین بود می شوند!علاوه بر نابودی محموله عظیم مواد مخدر، در این عملیات، رد پایی از فردی به نام "محمود ابو حلیم" که با نيوهاي نظامي جمهوری اسلامی ایران مرتبط بوده و ظاهراً مغز متفکر گروه های تروریستی در بازي نیز محسوب می شود، به دست می آید.

همچنین اطلاعاتی از محل عملیات بعدی ابو حلیم در کشور عراق نیز کشف می شود و گروه ببرها برای متوقف کردن وی دست به کار می شوند. اما درست در لحظه ای که عملیات گروه به پیروزی کامل نزدیک شده بود، ابو حلیم با اسارت نامزد یکی از افراد اصلی گروه و تهدید وی، از مهلکه جان سالم به در برده و موفق به فرار می شود.

نیروهای ویژه برای رهایی گروگان که به مقر سازمان ملل در سوریه منتقل شده بود، وارد عمل شده و در آنجا با نیروهای ابو حلیم درگیر می شوند و پس از یک کشمکش طولانی گروگان را نجات می دهند، اما ابو حلیم باز هم موفق به فرار می شود. گروه عملیاتی به پاکسازی محل از تروریست ها مشغول می شوند و پس از پاکسازی محل، اسنادی مبنی بر همکاری ابو حلیم با داعش پیدا می کنند! اما پیش از آنکه فرصت رسیدگی به این موضوع را پیدا کنند، مأموریت جدیدی در سوریه به آن ها واگذار می شود.

در اين بازي به كرات دولت سوريه نيز به عنوان يك دولت غير متعهد به قوانين بين الملي معرفي مي شود كه از سلاحهاي كشتار جمعي استفاده كرده است.

در ادامه افراد گروه زمینه سقوط بشار اسد را فراهم می کنند. اما دخالت مستقیم روس ها در حمایت از دولت سوریه و درگیری آن ها با ارتش آزاد و گروه ببرها، مانع دستیابی سریع گروه به این هدف می شود.

سپس آن ها سعی می کنند تا در حین برگزاری مسابقه فوتبال بین دو تیم عراق و عربستان، پادشاه عربستان را ترور کنند. اما بااطلاع و اقدام به موقع ببرها این طرح ناکام مانده و پادشاه عربستان از ترور جان سالم به درمی برد. او پس از این اتفاق به یکی از حامیان مالی گروه ببرها تبدیل شده و درنبرد با تروریست ها از آن ها حمایت می کند!

در اقدام بعدی، آن ها از نيروهاي ايراني درخواست می کنند تا با ایجاد جنگی سوری و ساختگی میان بحرین و ایران، پای گروه ببرها را به منطقه بازکرده و در آنجا آن ها را نابود کنند!

در ادامه می بینیم که تروریست ها به منطقه نامعلومی نقل مکان کرده و درصدد انجام اعمال تروریستی جدید هستند و گروه ببرها خود را برای نبرد نهایی با آن ها آماده می کنند )هنوز قسمت آخر و نبرد نهایی این بازی عرضه نشده است (همان طور که ملاحظه کردید، داستان بازی )که در قالب کمیک های متحرک نمایش داده می شود خط ربط مستحکم و منطقی ای ندارد و پر از تناقضات و هجویات است. اما در این بین نباید از شیطنت ها و عقده گشایی های شرکت Kuma نیز غافل شد..

در هر حال بايد توجه داشت كه صنعت بازي سازي غرب براي گسترش اكار خود و القاي اهدافش به افكار عمومي از هر ترفندي استفاده مي كند و جا دارد مسئولين زي ربط با هوشياري بيشتري در مورد اين صنعت و مقابله با آن دست به كار شوند.

گزارش : محمد الماسی

- تاریخ ارسال :

- بازدید : 102

برای بسیاری از کسبوکارهای کنونی اطلاعات حکم حیات و ممات را دارد و همین میزان اهمیت، بر رونق نقض اطلاعات با شیوه هک و رخنه در سیستمها افزوده است.

به گزارش خبرگزاری تسنیم، متأسفانه هکرها روز به روز ماهرتر از گذشته میشوند که البته به معنای این نیست که کسبوکارها نمیتوانند از امنیت خود دفاع کنند.

رعایت برخی ملاحظات کم راجع به فرآیندهای امنیتی موجب میشود تا هکرها به سمت سیستمهای سادهتری مهاجرت کنند؛ به عبارتی با برخی راهکارهای ساده میتوان حملات هکری را به حداقل کاهش داد.

اکنون ۱۰ روش فردی و سازمانی برای حمایت از دادهها و اطلاعات مالی و خصوصی وجود دارد که به شرح زیر است:

۱. سیستمعامل و تمام نرمافزارها را بروز نگاه دارید

این روشی است که بارها و بارها توسط خبرگان امنیت اطلاعات خواهید شنید و تنها صرف آپدیتهای بحرانی امنیتی و پچهای ضروری نمیشود بلکه در همه حال، نرمافزار از منظر سیستمی هم باید بروز نگاه داشته شود.

بهترین راهکار برای آپدیت بودن همیشگی، استفاده از امکان آپدیت اتوماتیک نرمافزار است.

۲. رمزگذاری اطلاعات حساس

رمزگذاری دادهای برخلاف تصور همگان تنها شامل شرکتهای بزرگ نمیشود؛ ابزارهای بسیاری اکنون برای رمزگذاری اطلاعات شخصی و سازمانی وجود دارد.

با استفاده از رمزگذاری میتوان خاطر جمع بود که اگر حتی اطلاعات به دست هکر بیفتد، خواندن آنها غیرممکن است. کسانیکه به دنبال امنیت بیشتر اطلاعات خود هستند باید پیش از انتقال دادهها به دستگاههای قابل حمل مانند فلش یا هارد اکسترنال، اطلاعات را رمزگذاری کنند.

۳. استفاده از نرمافزار ضدویروس

تقریبا بر کسی پوشیده نیست که نرمافزارهای ضدویروس قادر به شناسایی تمامی رفتارهای مشکوک نیستند و تنها به عنوان امنیت پایه از آنها یاد میشود. به عبارت دیگر نرمافزارهای آنتیویروس بیشتر روی کدهای شناسایی شده از قبل تحلیل ارائه میدهند و در مقابله با کدهای جدید ناکارا هستند.

کاربران برای امنیت بیشتر تنها کافی است که نسخهای رایگان از یک آنتیویروس مشهور را روی سیستمهای خود نصب و به شکل دورهای اقدام به اسکن سیستم خود کنند تا از رخنه بدافزاری در سیستم مطمئن شوند.

۴. استفاده از گذرواژههای منحصر به فرد و پیچیده برای اکانت کارمندان

استفاده مجدد از پسوردها در اکانتهای مختلف از جمله بزرگترین نگرانیها در برابر حملات هکری است؛ هکرها در این مواقع با دسترسی به گذرواژههای اکانت اصلی قادر به دستیبابی به دیگر حسابها از سوی یک کاربر خاص خواهند بود.

۵. آرشیو یا پاک کردن دادههایی که مدت طولانی به کار نیامدهاند

به حداقل رساندن میزان دادههای سازمانی راهکار خوبی برای حفظ امنیت نیست اما راهکار خوبی برای کوتاه کردن دست هکرها از اطلاعات مازاد که به درد تحلیل میخورد است.

باید همواره یادمان باشد که اطلاعات ماهیت ارزشمندی در جامعه اطلاعاتی دارد؛ بنابراین اگر اطلاعاتی در سیستمهای اداری موجود است که مدت طولانی به کار نیامده است یا باید به دستگاه ذخیرهسازی آفلاین انتقال داده شود یا رمزگذاری شود یا از بین برود.

اسناد کاری، وقایع سلامت، قراردادها، صورتحسابها، اظهارات بانکی قدیمی و مسائلی از این دست در این رده جای میگیرند.

۶. نظارت مرتب روی فعالیت حسابهای آنلاین

بهترین راهکار برای مقابله با خطر افتادن حساب یا تقلب این است که به شکل مرتب و دورهای حسابهای آنلاین مورد نظارت قرار گیرد.

اگر فعالیت مشکوکی شناسایی شود باید اطلاعرسانی فوری به تمامی بخشها صورت گیرد. نظارت هوشیارانه سریعترین راه برای شناسایی اعمال خرابکارانه است.

۷. تغییر تمامی گذرواژهها در هنگام هک شدن

متأسفانه عملیات نقض داده ممکن است در تمامی موارد شنیده شود اما اگر سازمان شما در خطر بیفتد چه کاری باید در وهله اول انجام داد؟ در گام اول باید تمامی گذرواژهها تغییر کند تا از این طریق مطمئن شوید که اعتبار شما حتی در صورت سرقت ناکارا خواهد بود.

۸. مدیریت تنظیمات خصوصی برای اپلیکیشنهای موبایل و حسابهای آنلاین

تنظیمات خصوصیسازی اکانتهای دستگاههای مختلف که اطلاعات حساس و ضروری بر روی آن وجود دارد، اقدامی ضروری برای ایمنسازی است. این امکان شما را در برابر عدم دسترسی به اطلاعات خصوصی مطئمن میکند.

۹. نگران شبکههای رایگان وایفای باشید

هکرها و سارقان آنلاین معمولا از شبکههای وایفای محافظت نشده استفاده میکنند یا از الگوی سرقتی man-in-the-middle (شنود) استفاده میکنند. شیوه هک به این شکل است که اطلاعات شما بعد از ارسال به مودم وایفای جهت ارسال به مقصد توسط هکری که به درگاه مودم دسترسی دارد، شنود میشود و از این طریق گذرواژههای شما و اعتبارتان کاملا در اختیار هکر قرار میگیرد بدون اینکه در جریان قرار گیرید.

به هیچ عنوان از شبکههای وایفای رایگان مخصوصا در کافهها، فرودگاهها و اماکن مشابه استفاده نکنید؛ اگر هم به ناچار از این شبکه ها استفاده میکنید مطمئن شوید که پروتکل HTTPS در فعالیتهای آنلاین (وبگردی) شما فعال است.

۱۰. کارمندان خود را با حملات فیشینگ آشنا کنید

یکی از تاکتیکهای مهم مهندسی اجتماعی، شناخت فیشینگ است؛ این دست از حملات رواج بسیاری یافته و به این گونه است که دامنه اینترنتی در تطابق با مقصد مورد نظر نیست و در یک یا دو کاراکتر متفاوت است و همین موجب میشود که کاربر گمان کند به صفحه اصلی رفته در حالیکه سایت جعلی است.

اغلب این حملات از طریق لینکهای موجود در ایمیل افراد مدیریت میشود و به نوعی کاربر را جذب به باز کردن لینکهایی میکند که واقعیتش آن نیست.

- تاریخ ارسال :

- بازدید : 143

همانطور که میدانید مرورگر گوگل کروم از بهترین مرورگرهای وب است که با سرعت و امنیت مناسب خود همواره انتخاب اول کاربران وب بوده است و پس از عرضه آن در اندروید شاهد رشد سریع این اپ بودیم، تنها نکته موجود در عرضه این اپ برای اندروید اختصاصی بودن آن برای نسخههای اندروید 4 به بالا بود که کاربران نسخههای قبلی که امکان آپدیت نیز نداشتند را ناکام میگذاشت. البته این امر برای گوگل مهم بود زیرا میخواست کاربران را مجبور به مهاجرت به نسخههای جدیدتر سیستم عامل خود کند.

حال خبر میرسد که تیم برنامه نویسی این اپ اعلام داشتهاند که از نسخه 4.2 به بعد گوگل کروم دیگر شاهد پشتیبانی از نسخه 4 این پلتفرم نخواهیم بود. از دلایل این امر میتوان به کدهای قدیمی این نسخه از اندروید اشاره کرد که کار برنامه نویسان برای پشتیبانی را سخت میکند و کاربران نمیتوانند از این اپ لذت ببرند.

تیم پشتیبانی گفته است:

در سال گذشته تعداد کاربران گوگل کروم که از نسخه بستنی حصیری (نسخه 4) استفاده میکردند 30 درصد کاهش داشته است. تولید محتوایی جدید و به روز با امکاناتی مناسب و بهتر برای تلفنهای همراه قدیمیتر به یک چالش بزرگ تبدیل شده است و پشتیبانی از نسخه 4 اندروید برای ساختن اپها و بهره بردن از حداکثر توان اسمارتفونهای قدیمی کار بسیار مشکلی است و زمانبر، این در حالی است که تعداد این کاربران خیلی کم است. بنابراین با انتشار نسخه 4.2 گوگل کروم ما به پشتیبانی از کاربران بستنی حصیری پایان خواهیم داد، آنها میتوانند از سرویسهای گوگل کروم استفاده کنند ولی آپدیتی برای آنها منتشر نخواهد شد.

با این تفاسیر کاربران یا باید قید استفاده از گوگل کروم را بزنند یا باید با خرید تلفن هوشمند جدیدی با نسخه اندروید بالاتر به استفاده از این اپ بپردازند.

- تاریخ ارسال :

- بازدید : 104

مثلث برمودا بخشی رازآلود از اقیانوس آتلانتیک است که از سه جهت توسط میامی، برمودا و پورتوریکو احاطه شده و تاکنون ده ها کشتی و هواپیما در آن ناپدید شده اند.

برخی از این حوادث، به خاطر وجود شرایطی رخ داده اند که دلیلی برای توضیح شان وجود ندارد؛ برای نمونه در یکی از این موارد، خلبانان اسکادران بمب افکن های نیروی دریایی ایالات متحده که در حال گشت زنی روی این منطقه بودند از مسیر خود منحرف شدند و هواپیماهایشان هم هیچگاه پیدا نشد.

هواپیماها و کشتی های دیگری هم بودند که در شرایط آب و هوایی مطلوب گذرشان به این مسیر افتاد و بدون آنکه اخطاری در مورد وضعیت خود بدهند از صفحه رادار محو شدند و دیگر اثری از آنها یافت نگردید.

در ادامه این مطلب با دیجیاتو همراه باشید.

در باب این مسأله نظریاتی مطرح گشت که بیشتر به تخیل افراد مربوط می شد و هیچ ارتباطی با دنیای واقعی نداشت، با این همه هیچیک از این نظریه ها نتوانستند ناپدید شدن مرموز هواپیماها و کشتی ها را که به تناوب هم رخ می داد، توجیه کنند.

جالب اینجاست که این دست سازه های بشر، در دیگر نواحی همین اقیانوس هم تردد داشتند و بدون بروز مشکلی از آن گذر می کردند.

افسانه مثلث برمودا

محدوده ای که تحت عنوان مثلث برمودا یا شیطان از آن یاد می شود در حدود ۵۰۰ هزار مایل مربع از اقیانوس آتلانتیک را از رأس ایالت فلوریدا پوشانده است.

گفته می شود، زمانی که کریستف کلمبز در نخستین سفر دریایی اش عازم دنیای جدید بود و از این منطقه گذر می کرد، متوجه شی نورانی عظیمی شد (احتمالا شهاب سنگ) که به دریا برخورد کرد و چند هفته بعد، نوری عجیب را در آن موقعیت مشاهده نمود.

او در گزارش خود به عملکرد عجیب قطب نما اشاره کرد که شاید علتش این است که در آن زمان بخشی از مثلث برمودا یکی از معدود مکان هایی در زمین به شمار می رفت که شمال حقیقی و شمال مغناطیسی به یکدیگر می رسیدند.

جاشوآ اسلوکام نامش را به عنوان نخستین فردی به ثبت رساند که یک تنه دور دنیا را گشته بود و پس از این شهرت جهانی، طی یک سفر دریایی در سال ۱۹۰۹ میلادی از Vineyard عازم آمریکای جنوبی شد و ناپدید گردید. هنوز مشخص نیست که دقیقا چه اتفاقی برای این فرد افتاده، با این همه منابع بسیاری مرگ او را به مثلث برمودا نسبت دادند.

نمایشنامه ویلیامز شکسپیر به نام «توفان» هم که به اعتقاد برخی از صاحب نظران بر مبنای اتفاقی واقعی از غرق شدن یک کشتی نوشته شده بود، احتمالا بر رمزآلود شدن بیش از پیش این منطقه اثر داشت.

در هر صورت، گزارشات مربوط به ناپدید شدن کشتی ها و هواپیماها در این منظقه تا قرن ۲۰ میلادی، مورد توجه عموم قرار نگرفت.

در اسفند ماه ۱۲۹۶ هجری شمسی یک اتفاق غم انگیز دیگر در این منطقه رخ داد: یکی از کشتی های حمل بار ایالات متحده آمریکا به نام Cyclops که ۱۶۵ متر طول داشت با بیش از ۳۰۰ خدمه و ۱۰ هزار تن سنگ معدنی منگنز در محلی مابین Barbados و خلیج Chesapeake غرق شد.

این کشتی بارکش هیچگاه پیامی را در مورد وضعیت اضطراری خود ارسال نکرد و این درحالی است که امکان انجام چنین کاری را داشت و بعد از انجام عملیات های گسترده جستجو هم خبری از لاشه Cyclops نشد.

بعدها وودرو ویلسون رئیس جمهور وقت آمریکا در باب این ماجرا اظهار داشت که «تنها خدا و دریا می دانند که چه اتفاقی برای این کشتی غول پیکر افتاده است.»

در سال ۱۳۱۹، دو کشتی هم رده با Cyclops نیز به سرنوشتی مشابه دچار شدند و بی آنکه ردی از آنها یافت گردد در همان مسیر از صفحه رادار محو شدند.

به تدریج این باور در میان مردم دنیا شکل گرفت که هر کشتی یا هواپیمایی که گذرش به مثلث برمودا بیافتد یا ناپدید خواهد شد یا اینکه اثری از سرنشینان آن یافت نمی شود.

در آذرماه ۱۳۲۴، پنج بمب افکن نیروی دریایی ایالات متحده آمریکا که حامل ۱۴ سرنشین بودند از پایگاه خود واقع در Fort Lauderdale فلوریدا بلند شدند تا تمرین هایی را برای پرتاب بمب در منطقه ای نزدیک به مثلث برمودا به انجام برسانند.

اما قطب نماهای هواپیمایی به نام Flight 19 که سرپرستی تیم را بر عهده داشت، خوب کار نمی کردند و به همین دلیل راهش را گم کرد و همه بمب افکن هایی که دنباله رو آن بودند بی هدف به پروازشان ادامه دادند تا اینکه سوختشان تمام گشت و مجبور شدند که در اقیانوس فرود بیایند.

در همان روز یک هواپیمای نجات و ۱۳ سرنشین آن نیز در همین منطقه ناپدید شده بودند و پس از چندین هفته تلاش بی فایده برای یافتن شان، نیروی دریایی ایالات متحده آمریکا اعلام کرد که «انگار آنها به مریخ سفر کرده اند.»

تئوری های ارائه شده در باب مثلث برمودا

تا سال ۱۳۴۲ شمسی که وینسنت گادیس از عبارت «مثلث برمودا» در مقاله خود استفاده کرد، حوادث مشابه متعددی در این منطقه رخ داد که از آن جمله می توان به ناپدید شدن سه هواپیمای مسافربری اشاره نمود و جالب اینجاست که همه آنها در حین پرواز در منطقه یاد شده، مرتبا این پیام را برای برج مراقبت ارسال می کردند که «همه چیز خوب است».

چارلز برلیتز که پدربزرگش بنیانگذار مدرسه زبان Berlitz است در سال ۱۳۵۲ کتابی در این رابطه نوشت و موضوع را از آنچه بود داغ تر کرد.

از آن زمان به بعد، شمار زیادی از نویسندگان داستان های ماورا اقدام به انتشار مطالبی کردند و مرگبار بودن مثلث برمودا را به هرچیزی نسبت دادند و از موجودات فضایی، میدان های گرانشی وارونه و ماشین زمان گرفته تا غول هایی که در بستر اقیانوس زندگی می کنند، پای همه را به میان کشیدند.

این در حالی است که دانشمندان و نظریه پردازان علمی، جریان های مغناطیسی خلاف قاعده، گرداب یا فوران عظیم گاز متان از سطح اقیانوس را در این امر دخیل می دانستند.

در هر حال باید بگوییم که هنوز هم نظریه واحدی در مورد علت ناپدید شدن کشتی ها و هواپیماهایی که از این مسیر عبور می کنند وجود ندارد. برخی می گویند که اهمیتِ یافتن یک دلیل واحد برای ناپدید شدن این وسایل به هیچ وجه بیشتر از علت یابی بروز تصادفات سطح جاده ای نیست.

علاوه بر این، با وجود آنکه توفان ها و جریان های خلیجی می توانند باعث بروز مشکلاتی در فرایند مسیر یابی کشتی ها و هواپیماها شوند، شرکت های بیمه گذار حمل و نقل دریایی به هیچ وجه مثلث برمودا را یک منطقه خطرناک قلمداد نمی کنند.

گارد ساحلی ایالات متحده آمریکا هم می گوید: «پس از بررسی هواپیماها و کشتی هایی که طی سال های اخیر در این منطقه ناپدید شده اند دریافتیم که این اتفاقات بنابر دلایل فیزیکی رخ داده اند و هیچ عامل غیر طبیعی در آنها نقش نداشته.»

- تاریخ ارسال :

- بازدید : 480

به کاربران iPhone و iPad هشدار داده شده است که یک حمله ی هک Masque Attack II وجود دارد و می تواند به طور بالقوه دستگاه های آن ها را در معرض خطر سرقت اطلاعات قرار دهد.

محققان امنیتی FireEye برای اولین بار نقص Masque را در نوامبر 2014 کشف کردند که می توانست به برنامه های کاربردی مخرب اجازه دهد تا جایگزین نوع enterprise خود بر روی دستگاه شوند. در حال حاضر محققان به نتایج کامل*تری در خصوص این نقص دست یافته اند.

این گروه در وبلاگی توضیح داده است : ما دریافتیم زمانی که یک الگوی iOS URL فراخوانی می شود، iOS برنامه های enterprise-signed ثبت شده را برای مدیریت الگوی URL بدون در نطر گرفتن اعتماد راه اندازی می کند. این مساله که آیا قبلا این برنامه های enterprise-signed توسط کاربر راه*اندازی شده است یا خیر اهمیتی ندارد.

تیم تحقیقاتی FireEye اعلام داشت که حتی اگر کاربر همیشه بر روی ‘Don't Trust' این قبیل برنامه ها کلیک کرده است، همچنان iOS این برنامه ها را مستقیما بر روی الگوی URL خود راه اندازی می کند و این بدین معنا است که می تواند نتایج غیرمنتظره ای را شامل شود.

به بیان دیگر، هنگامی که کاربر بر روی لینکی در SMS، mailiOS یا اینباکس گوگل کلیک کند، iOS بدون تایید گرفتن از کاربر در خصوص مورد اعتماد بودن یا نبودن برنامه، برنامه های enterprise-signed را راه اندازی می کند. این مساله باعث می شود تا نسخه های مخرب برنامه بتواند به جای نسخه های امن آن اجرا شود و به طور بالقوه باعث شود تا هکرها داده های محرمانه ی کاربر را به سرقت برده یا دستگاه مذکور را با مشکل مواجه کند.

تیم تحقیقاتی FireEye به کاربران iOS هشدار می دهد که هنگام کلیک کردن بر روی لینک های ناشناس به خصوص هنگامی که این لینک ها توسط پیام کوتاه، ایمیل یا MMS ارسال شده است، جانب احتیاط را رعایت نمایند.

این شرکت اعلام کرد که برای کاهش اثرات مخرب این نقص امنیتی کاربران باید در اسرع وقت دستگاه های خود را به نسخه ی 8.1.3 به روزرسانی نمایند.

- تاریخ ارسال :

- بازدید : 118

رضوانی با اشاره به روزافزون بودن حمله های سایبری و هکرها به اتباع ایرانی داخل کشور اظهار داشت: از سال 90 تا امروز در حدود 300 پرونده بین المللی در حوزه کلاهبرداری اینترنتی و حمله سایبری هکرها به تجار و سازمان های ایرانی گزارش شده است که اغلب این حملات از سوی کشورهای چین، هنگ کنگ و برخی از کشورهای آفریقایی از جمله کشور نیجریه انجام می شود طی آن تجار و واردکنندگان کشورمان قربانی این حملات سایبری می شوند.

رئیس اینترپل ناجا در خصوص شیوه و شگرد این هکرها گفت: در اغلب این پرونده ها، هکرها با هک کردن ایمیل شرکت ها و ساختن ایمیل های مشابه، اقدام به تغییر شماره حساب شرکت های طرف قرارداد شرکت ها و تجار ایرانی می کنند که با توجه به رشد چنین پرونده هایی به شرکت ها و تجار هشدار می دهیم در ارتباط با طرف های کاری خود، تنها به یک وسیله ارتباطی همچون ایمیل بسنده نکنند و چند مسیر متفاوت مراودات خود را پیگیری کنند.

رضوانی با اشاره به برخی مشکلات پیگیری پلیسی در این پرونده ها افزود: یکی از مواردی که در بررسی و پیگیری پرونده های بین المللی وجود دارد آن است که مجازات و چگونگی تشکیل پرونده در این موارد مبتنی بر قوانین کشورهایی است که جرم در آن ها رخ داده است؛ به عنوان مثال در جرائم سایبری که در کشور هنگ کنگ رخ می دهد، پلیس این کشور، شکایت اینترپل ایران را برای تشکیل پرونده قضایی قبول ندارد و قربانیان باید برای تشکیل پرونده، شخصا به این کشور مسافرت کرده و به صورت حضوری شکایت خود را مطرح کنند.

به گزارش تسنیم وی در خصوص هک و حمله سایبری به ارگان های رسمی و دولتی کشورمان نیز گفت: مورادی از این قبیل موجود است که ارگان ها یا سازمان های دولتی مورد حمله هکرها قرار گرفته اند که با شناسایی ip هکرها و اطمینان از اینکه هکرها در خارج از کشورمان هستند، گزارشات خود را به دبیرخانه مرکزی سازمان اینترپل ارسال کرده ایم.

رضوانی در ادامه با اشاره به فعالیت باندهای قاچاق انسان که در سطح بین المللی فعالند، اظهار داشت: یکی از روش های مورد استفاده باندهای قاچاق انسان، سوءاستفاده از پاسپورت ها و گذرنامه های مسروقه و مفقودی است؛ از این رو سازمان اینترپل با راه اندازی سامانه ای، درصدد برخورد با این روش است؛ این در حالی است که دو تبعه ایرانی مسافر پرواز مالزی که سقوط کرد، با استفاده از این روش توانسته بودند وارد کشور مالزی شوند که متاسفانه پلیس مالزی نتوانسته بود متوجه عدم انطباق اطلاعات گذرنامه این افراد با هویت اصلی آن ها شود. همچنین دو تبعه ایرانی نیز با سوءاستفاده از گذرنامه های مفقودی خود، قصد ورود به کشور آمریکا را داشتند که دستگیر شدند.

- تاریخ ارسال :

- بازدید : 117

چینیها در حال ساخت نخستین شبکه رایانهای ضدهک جهان هستند تا در جنگ سایبری این کشور در مقابل غربیها ایمن باشند.

به گزارش سرویس فناوری ایسنا، این کابل فیبر نوری 60 میلیون پوندی بین پکن و شانگهای، دولت و سازمانهای مالی و نظامی را از استراقسمعکنندگان ایمن میکند.

این شبکه ظرف دو سال آینده عملیاتی خواهد شد و کلیدهای رمزی کوانتومی را برای ایمن نگهداشتن اطلاعات مخابره خواهد کرد.

دولت مرکزی چین حامی مالی این پروژه اعلام شده و شبکه نهایی ابتدا برای مبادلات پولی توسط بانک ICB که بزرگترین بانک دنیاست، به کار خواهد رفت.

«پروفسور پان جیانوای»، فیزیکدان کوانتومی دانشگاه علم و فناوری چین، رهبر ارشد این پروژه اعلام شده است.

شبکه رایانهای «توزیع کلید کوانتومی» (QKD) دادههای خصوصی را با استفاده از کوچکترین بستههای نوری ممکن، ارائه میدهد.

با نظارت کارشناسان بر اتصالات روی اینترنت، مشخص شده حدود 43 درصد حملات آنلاین در چین پیریزی میشوند و این میزان بیش از سه برابر اندونزی است که با میزان 15 درصدی حملات، مقام دوم را در جهان داراست.

- تاریخ ارسال :

- بازدید : 129

دانشمندان آلمانی برنامه نرمافزاری ارائه دادهاند که با استفاده از آن، کاربران میتوانند از جاسوسی هکرها از تلفنهای همراهشان آگاه شوند.

به گزارش سرویس فناوری ایسنا، محققان به تازگی خطای امنیتی عظیمی را فاش کردند که با استفاده از آنها، هکرها امکان گوشدادن به تماسهای خصوصی و خواندن پیغامهای متنی موجود در شبکههای تلفنهای همراه را پیدا میکنند. یکی از راههایی که از طریق آن هکرها چنین عملی را انجام میدهند، دستیابی به اطلاعات تلفن همراه کاربران با استفاده از گیرندههای «شناسه بینالمللی مشترک موبایل» (IMSI) است.

این ابزارهای رهگیری به تلفنهای همراه متصل میشوند و چنین موضوعی، امکان رهگیری گوشیها توسط هکرها را فراهم میکند.

با این حال، به تازگی دانشمندان آلمانی برنامه نرمافزاری ارائه دادهاند که چنین ابزارهایی را شناسایی کرده و به کاربران هشدار میدهد که اطلاعاتشان در معرض خطر است.

این برنامهنرمافزاری که SnoopSnitch نام گرفته، سیگنالهایی را اسکن میکند که نشاندهنده سوئیچشدن دادههای تلفن همراه از یک برج قانونی به گیرندههای IMSI است که در آنجا اطلاعات جمعآوری میشود.

گیرندههای مزبور، ابزاری هستند که امکان مسدودکردن ترافیک تلفن همراه و رهگیری حرکات کاربران گوشی هوشمند را فراهم میکنند؛ این ابزار مانند برجهای تلفن همراه تقلبی عمل میکنند.

در حالی که کارشناسان اداره پلیس از این فناوری برای هدفقراردادن گوشیهای جانیهای مظنون استفاده میکنند، امکان دریافت اطلاعات گوشیهای افراد عادی نیز از این طریق وجود دارد و در نتیجه این عمل، در کشورهایی مانند ایالات متحده ممنوع شده است.

دانشمندان امنیتی شرکت SRLabs در برلین، برنامهنرمافزار SnoopSnitch را ارائه دادهاند و آن را در «کنگره هرجومرج رایانهای» در هامبورگ ارائه دادند.

برنامه نرمافزاری مزبور دادههای رادیویی تلفن همراه را جمعآوری و تحلیل میکند تا کاربر را از وجود شبکه امنیتی تلفن همراهش آگاه کرده و به وی درباره تهدیدهایی مانند وجود گیرندههای IMSI، رهگیری دادهها و حملههای هکرها هشدار میدهد.

این برنامه نرمافزاری مانع از اتصال گوشی هوشمند به گیرندههای IMSI نمیشود اما کاربر را از وجود نظارت بر تلفن همراهش در ناحیهای خاص آگاه میکند. چنین برنامهای در حال حاضر، بر روی گوشیهای اندروید مجهز به تراشههای Qualcomm مانند مدلهای سامسونگ گلکسی و سونی عمل میکند.

- تاریخ ارسال :

- بازدید : 118

محققان موسسه فناوری جورجیا هشدار میدهند که امکان هک کردن و جاسوسی از رایانه و تلفن همراه حتی در صورت متصل نبودن به اینترنت نیز وجود دارد.

به گزارش سرویس فناوری ایسنا، زمانی که رایانه بدون اتصال به اینترنت در حال باز کردن یک برنامه یا تایپ یک متن است، سیگنالهای نامحسوس و ظریفی توسط دستگاه تولید میشود که هکرها قادر به شنیدن آنها و جاسوسی از دستگاه هستند.

درحالیکه اغلب افراد نگران دسترسی هکرها به اطلاعات رایانه یا تلفن همراه آنها در زمان اتصال به اینترنت هستند، اما کارشناسان هشدار میدهند که برای دریافت این سیگنالها نیازی به اتصال دستگاه به اینترنت یا شبکههای بیسیم وجود نداشته و تنها فعال بودن دستگاه برای جاسوسی کافی است.

حتی در صورت غیرفعال کردن ارتباط اینترنت، سیگنالها ارسال شده و رایانه و تلفن همراه در معرض حملات هکری قرار میگیرند.

محققان موسسه فناوری جورجیا با بررسی سیگنالهای منتشر شده توسط رایانه، لپتاپ و تلفن همراه هوشمند، موفق به یافتن روشی برای اندازهگیری میزان افشای اطلاعات افراد شدهاند.

این سیگنالها با استفاده از ابزار جاسوسی مختلف قابل دریافت هستند؛ انتشارات الکترومغناطیسی با استفاده از آنتنهای پنهان در داخل کیف دستی قابل دریافت هستند.

انتشارات صوتی – صدای تولیدی توسط اجزای الکترونیک مانند خازن – توسط میکروفونهای رومیزی و برخی سیگنالهای توسط رادیوهای AM/FM دریافت میشوند.

هکرها میتوانند به سیگنالهای منتشر شده توسط رایانه، لپتاپ و تلفن همراه گوش کرده و اقدام به جاسوسی اطلاعات کنند.

به گفته محققان، امکان تولید نرمافزاری برای کاهش آسیبپذیری دستگاههای الکترونیک وجود دارد.

- تاریخ ارسال :

- بازدید : 121

اين حفره امنيتي درون تابع nss_hostname_digits_dots_ مربوط به كتابخانه( GNU C LIBRARY (glibc قرار دارد. شايان ذكر است كه اين تابع توسط اكثر كامپيوتر هايي كه مي خواهند به ساير كامپيوتر هاي شبكه از طريق فايل هاي /etc/hosts يا DNS وصل شوند، استفاده مي شود.

طبق گفته محققين شركت Qualy’s Patch، اين Bug در تاريخ ۲۱ مي ۲۰۱۳ و در نسخه هاي glibc-2.17 و glibc-2.18 توزيع شده است. سيستم هاي لينوكسي آسيب پذير به اين حفره شامل: RedHat Enterprise Linux 5, 6, 7 ، CentOS 6, 7 ، Ubuntu 12.04 و( Debian 7 (Wheezy مي باشند. در حال حاضر Debian سيستم هاي Core خود را در برابر اين حفره امنيتي Patch مي كند و Ubuntu نسخه هاي ۱۲٫۰۴ و ۱۰٫۰۴ خود را Patch كرده است. Patch هاي مربوط به CentOS هم به زودي توزيع خواهند شد.

- تاریخ ارسال :

- بازدید : 129

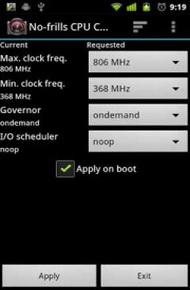

سی پی یو مانند قلب انسان در رایانه ها و گوشی های هوشمند عمل می کند، عملکرد مناسب cpu کمک می کند تا پردازش ها را با سرعت فوق العاده بالایی انجام دهید. اما بسیاری از ما حساس می کنیم که دیگر گوشی یا تبلت اندرویدی مان سرعت و عملکرد سابق را ندارد، بهترین راهکار برای از بین بردن این مشکل استفاده از نرم افزار "No-frills CPU Control" است، با استفاده از برنامه معرفی شده می توانید تغییراتی در فرکانس cpu ایجاد کنید و با این کار سبب افزایش سرعت گوشی یا تبلت تان شوید. از ویژگی های نرم افزار می توان به مواردی چون: اورکلاک کردن سی پی یو، افزایش کارایی تلفن همراه، پشتیبانی از فرکانس های مختلف و ... اشاره کرد. توجه داشته باشید که برای اجرای برنامه تلفن همراه شما باید روت شده باشد.

• رمز عبور: www.yjc.ir

• حجم: 0.7 مگابایت

• نسخه: 1.28.1

• اجرا در: اندروید 2.1 و بالاتر

• امتیاز:

- تاریخ ارسال :

- بازدید : 64

به نقل از گرداب؛در پی اجرای پروژه «عنکبوت» با هدف ناامنسازی شبکههای اجتماعی غربی برای تولیدکنندگان محتوای غیراخلاقی، مبتذل و مستهجن، مرکز بررسی جرائم سازمانیافته سایبری سپاه پاسداران انقلاب اسلامی بیانیهای را صادر کرد.

متن این بیانیه به شرح زیر است:

بسم الله الرحمن الرحیم

به اطلاع مردم عزیز و غیور ایران اسلامی میرساند، در سایه عنایات حقتعالی و توجهات ویژه حضرت ولیعصر (ارواحنافداه) با تلاشهای مجاهدانه پاسداران حریم امنیت میهن سرفرازمان، بخشی از مهمترین عناصر و شبکههای فعال در اینترنت که مأموریت ترویج فساد و استحاله سبک زندگی ایرانی - اسلامی و هدف قرار دادن نهاد مقدس خانواده در سطح کشور را در دستور کار داشتند، شناسایی و تعدادی از آنها دستگیر شدند.

براساس اشراف کامل بهدستآمده، این شبکه با سوء استفاده از بستر اینترنت و با حمایت پنهان و غیر مستقیم دولتهای غربی، توانسته بود طی 2 سال فعالیت در پوشش موضوعات فرهنگی – اجتماعی، در قالب حدود 350 صفحه، تعداد قابل توجهی از کاربران را در شبکه اجتماعی فیسبوک مخاطب خود قرار دهد. این شبکه عموماً در جریانهای رسانهای که بیگانگان هدایت آن را به عهده داشتند، مورد سوء استفاده دستگاه رسانهای ضد انقلاب قرار میگرفته است.

تلاش برای ترویج فرهنگ اباحهگری، سست کردن و نفی نهاد خانواده، تمسخر اعتقادات و ارزشهای دینی، ترویج روابط خارج از قواعد اخلاقی، انتشار تصاویر خصوصی دختران جوان -که باعث شکلگیری اختلافات بسیار در خانوادهها و احیاناً از هم پاشیدگی آنها شده است-، سوءاستفاده از نوجوانان و جوانان اعم از دختر و پسر و تولید و توزیع مطالب غیر اخلاقی و ضد دینی در قالب مطالب زرد و عامهپسند در شبکه اجتماعی فیسبوک، برخی از عناوین فعالیتهای این شبکه بوده است. دیگر آنکه اغفال زنان و دختران عضو فیسبوک، زمینه کسب درآمد نامشروع و تأمین معاش اعضای این شبکه را فراهم کرده بود.

شایان ذکر است اشراف اطلاعاتی شکلگرفته در بستر رسانههای اجتماعی موجود در فضای مجازی کشور، گویای فعالیتهای خلاف قانون و شرع، به اشکال مختلف در سایر رسانههای اجتماعی است که عموماً از سوی افراد شرور و سابقهدار شکل میگیرد و در همین مجال با نیتی خیرخواهانه به یکایک آنان هشدار داده میشود تا بساط فسادگستری خود را جمع کرده و دست از پیروی شیطان لعین بردارند که در غیر اینصورت بر اساس قانون با برخورد دستگاههای اطلاعاتی و قضایی مواجه خواهند شد.

در پایان از فعالان فضای مجازی که با گزارشهای مستمر خود، پاسداران حریم امنیت مردم را یاری می رسانند تقدیر و تشکر به عمل میآید.

اهم اقدامات و اقاریر متهمان این شبکه، در اطلاعیههای بعدی به اطلاع عموم مردم شریف ایران خواهد رسید.

مرکز بررسی جرائم سازمان یافته سایبری سپاه

- تاریخ ارسال :

- بازدید : 136

سلام دوستان یک ترفند جالب برای دو برابرشدن شارژ ایرانسل پیدا کردم که بعد از وارد کردن دستور العمل طبق عکس شارژ شما دو برابر خواهد شد و در ضمن کارت شارژ استفاده شده نباشه.

- تاریخ ارسال :

- بازدید : 142

شاید ما بارها شنیده ایم که با استفاده از آی پی آدرس رایانه خود می توانیم کارهایی چون: برقراری ارتباط بین رایانه ها، مدیریت رایانه از راه دور و ... را انجام دهیم، اما این مشکل همیشه وجود دارد که چگونه آی پی آدرس رایانه خود را به دست بیاوریم و مدیریت کنیم؟، هر چند به دست آوردن آی پی آدرس کاری سخت نیست، ولی این نرم افزار IPNetInfo علاوه بر نمایش آی پی آدرس رایانه، به شما کمک می کند تا به صورت جامع بر روی تمامی آی پی های ورودی و خروجی مدیریت داشته باشید. از ویژگی های نرم افزار می توان به مواردی چون: جستجوی خودکار آی پی آدرس ها، بررسی آی پی های موجود در فضای مجازی، نمایش آماری و جدولی آی پی آدرس ها اشاره کرد.

• رمز عبور: www.yjc.ir

• حجم: 0.1 مگابایت

• نسخه: 1.56

• اجرا در: ویندوزهای XP, 7, 8

• امتیاز:

- تاریخ ارسال :

- بازدید : 147

در شبکه های محلی یا همان lan ارسال پیام یا هر چیز دیگر می تواند برای افراد مبتدی و تازه کار سخت به نظر آید ولی مسنجری طراحی شده است که فقط ویژه ارسال پیام، فایل و ... در محیط شبکه های محلی است. در ضمن این برنامه LAN Messenger دارای محیط کاربری ایمنی است، زیرا برای مطالعه و ارسال پیام ها باید از رمز عبور تعیین شده استفاده کنید، با استفاده از این ویژگی برای همیشه امنیت اطلاعات ارسال شده برای شما تامین خواهد بود. از ویژگی های نرم افزار می توان به مواردی چون: قابلیت ذخیره سازی پیام های در محل مورد نظر، سرعت بالا در ارسال و دریافت اطلاعات، رابط کاربری قدرتمند و بهینه سازی شده اشاره کرد.

• رمز عبور: www.yjc.ir

• حجم: 7.6 مگابایت

• نسخه: 6.3.6

• اجرا در: ویندوزهای XP, 7, 8

• امتیاز:

آمار

وب سایت:

آمار

وب سایت: